Ataques DDoS: Qué son y cómo evitarlos

¿Sabías que el ataque DDoS más largo de la historia fue en 2019 y duró 509 horas? Nada más y nada menos que 21 días, lo que lo convirtió en el ataque más largo desde 2015, que duró 329 horas. Según el último informe trimestral sobre ataques DDoS realizado por la compañía de ciberseguridad Kaspersky, entre abril y junio de 2019 el número total de ataques DDoS creció un 18% respecto al mismo período de 2018.

Qué es un Ataque DDoS

Antes de explicar qué es un ataque DDoS, me gustaría aclarar lo siguiente:

“DDoS es una derivación de DoS. DoS = Denial of Service, DDoS = Distributed Denial of Service. La diferencia es que en un DDoS, el tráfico para tumbar un servicio viene de muchos sitios distintos, por lo tanto, está distribuido”.

Los ataques DDoS o de Denegación de Servicio Distribuidos son un tipo de ataques que tienen como objetivo inhabilitar un servidor, un servicio o una infraestructura. Existen diversas formas de ataque DDoS:

-

Por saturación del ancho de banda del servidor para dejarlo inaccesible.

-

Por agotamiento de los recursos del sistema de la máquina, impidiendo así que ésta responda al tráfico legítimo.

El objetivo de estos es generar la saturación de los puertos con múltiples flujos de información, sobrecargando el servidor para que éste no pueda seguir prestando sus servicios. Por eso se conoce como “denegación de servicio”, porque el servidor no puede atender la gran cantidad de solicitudes que le llegan.

Cómo funcionan los ataques DDoS

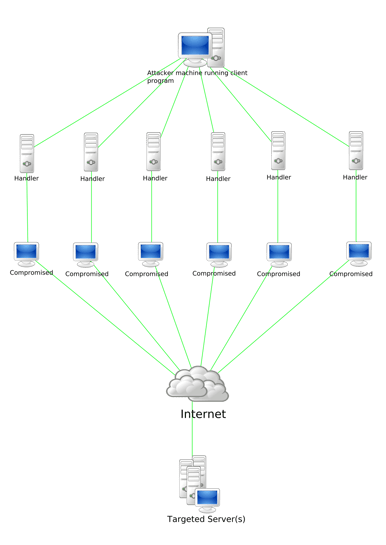

Los servidores web tienen un número límite de solicitudes que pueden recibir y atender de manera simultánea. Además del límite de capacidad del servidor, el canal que conecta el servidor también tendrá un límite de ancho de banda o capacidad. En caso de que el número de solicitudes supere los límites de capacidad de una infraestructura, los servicios de éste se verán afectados de la siguiente manera:

-

La respuesta de las solicitudes es mucho más lenta de lo normal.

-

Posibilidad de que se ignoren algunas o todas las solicitudes de los usuarios.

El objetivo principal del atacante es evitar que una web o sistema funcione correctamente, con el fin de boicotearlo y que no pueda trabajar. En algunos casos, es posible que un ataque DDoS sea un intento para desacreditar o dañar alguna empresa de la competencia.

Este es su funcionamiento mediante una imagen para que lo veas más claro.

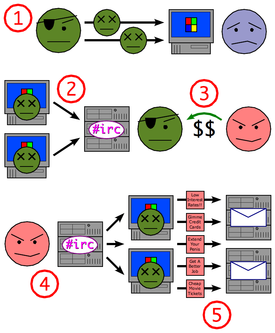

Utilización de una red Botnet para distribuir ataques DDoS

En post anteriores estuvimos hablando de las Botnet, una red de equipos informáticos que han sido infectados con software malicioso con el fin de controlarlos remotamente (convertirlos en un ordenador “zombie”) para el envío de spam, propagar virus o lanzar ataques DDoS de manera obligatoria y sin el consentimiento de los propietarios de los equipos.

Este tipo de ataques se utilizan para que el ciberdelincuente pueda controlar las acciones de cada ordenador infectado e ir lanzando, de manera descontrolada, ataques en la infraestructura de un sistema.

Un recurso gráfico que lo demuestra.

Medidas para evitar los ataques DDoS

La detección de ataques DDoS no es fácil, por eso, es importante que tomes todas las medidas posibles para evitarlos, y en caso de haber sido atacado, recomendamos que dispongas de un equipo IT especializado, ya sea de un departamento IT interno o de un proveedor/partner externo que te ayude a combatirlo.

Disponer de soluciones de ciberseguridad como por ejemplo endpoints y firewalls te ayudará a defender tu infraestructura de ataques de malware. Para evitar cualquier tipo de ataque, es importante que navegues por webs oficiales, evites descargas sospechosas y dispongas de una solución antiphishing que te aportará una mayor seguridad.

Además, ponemos a tu disposición un plan de defensa, ESED Defense, para ayudarte a combatir cualquier tipo de ciberataque antes de que éste consiga infectar tu sistema.

Siempre estamos listos para burlar a los ciberdelincuentes. ¿Tomamos un café?

Tal vez te gustaría

Artículos relacionados

Análisis ciberataques DrDoS

Ciberseguridad industrial: Concepto y cómo implementarla

.png?width=262&height=150&name=accio-10-negre%20(1).png)