Data Loss Prevention (DLP): Prevención de pérdida de datos

Data Loss Prevention (DLP): Prevención de pérdida de datos

24.4.2024

2

min lectura

Seguridad en el uso de dispositivos personales para usos laborales

Seguridad en el uso de dispositivos personales para usos laborales

17.4.2024

2

min lectura

ESED participará en la nueva edición de Startup Grind Tech Summit 2024

ESED participará en la nueva edición de Startup Grind Tech Summit 2024

15.4.2024

1

min lectura

Seguridad biométrica: ¿es infalible?

Seguridad biométrica: ¿es infalible?

11.4.2024

3

min lectura

Evolución de los virus informáticos

Evolución de los virus informáticos

9.4.2024

2

min lectura

Robo de contraseñas, la principal causa del robo de datos en empresas

Robo de contraseñas, la principal causa del robo de datos en empresas

2.4.2024

3

min lectura

Ciberseguridad en el sector educativo

Ciberseguridad en el sector educativo

27.3.2024

4

min lectura

Qué normativas de ciberseguridad debe cumplir tu empresa

Qué normativas de ciberseguridad debe cumplir tu empresa

25.3.2024

3

min lectura

Ciberseguridad industrial: Concepto y cómo implementarla

Ciberseguridad industrial: Concepto y cómo implementarla

21.3.2024

6

min lectura

Sistemas de verificación antispam y antiphishing

Sistemas de verificación antispam y antiphishing

19.3.2024

4

min lectura

Cómo recuperar los archivos cifrados por ransomware

Cómo recuperar los archivos cifrados por ransomware

11.3.2024

2

min lectura

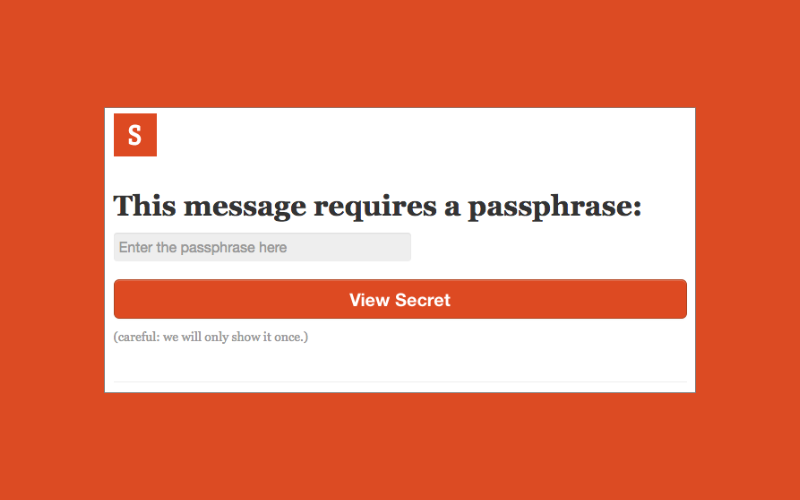

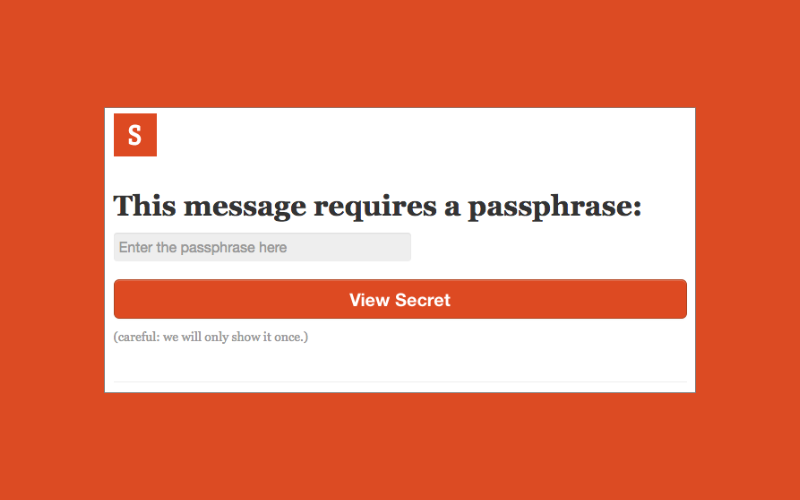

Suplantación de identidad a OneTimeSecret: ¿Qué ocurrió?

Suplantación de identidad a OneTimeSecret: ¿Qué ocurrió?

7.3.2024

2

min lectura

.png?width=262&height=150&name=accio-10-negre%20(1).png)