¿Qué tienen que ver los videojuegos con la ciberseguridad?

¿Qué tienen que ver los videojuegos con la ciberseguridad?

2.12.2020

3

min lectura

BitPaymer o Ryuk, los ciberataques de fin de semana

BitPaymer o Ryuk, los ciberataques de fin de semana

25.11.2020

3

min lectura

Ciberataques contra redes VPN

Ciberataques contra redes VPN

19.11.2020

2

min lectura

Pegasus: Qué es y cómo funciona este software de espionaje

Pegasus: Qué es y cómo funciona este software de espionaje

10.11.2020

2

min lectura

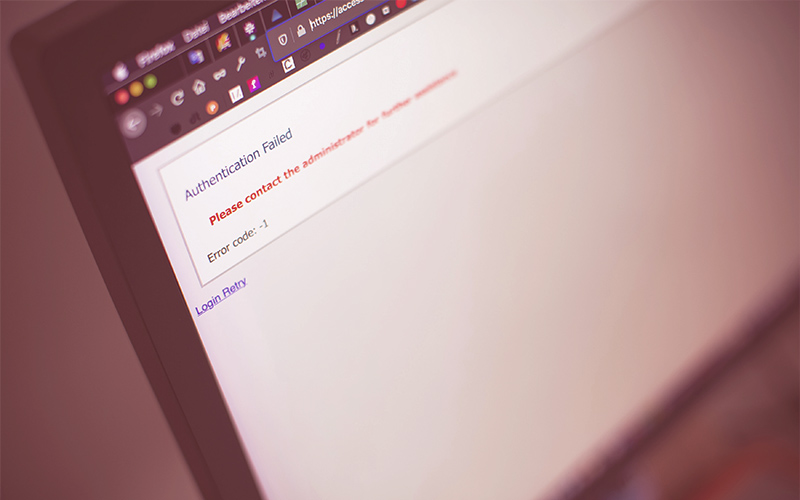

Enlaces rotos: Un problema de ciberseguridad

Enlaces rotos: Un problema de ciberseguridad

3.11.2020

2

min lectura

Spear Phishing: ¿Qué es y cómo protegerse?

Spear Phishing: ¿Qué es y cómo protegerse?

28.10.2020

3

min lectura

Ciberataques a través de la fuente de alimentación del ordenador

Ciberataques a través de la fuente de alimentación del ordenador

15.10.2020

2

min lectura

Cómo evitar la fuga de datos en Biotechs

Cómo evitar la fuga de datos en Biotechs

6.10.2020

2

min lectura

Importancia de actualizar tu sistema

Importancia de actualizar tu sistema

28.9.2020

2

min lectura

Fake News, amenaza para la ciberseguridad

Fake News, amenaza para la ciberseguridad

23.9.2020

3

min lectura

Inteligencia Artificial utilizada en ataques DDoS

Inteligencia Artificial utilizada en ataques DDoS

14.9.2020

3

min lectura

KPSI en ciberseguridad: Qué son y cómo se miden

KPSI en ciberseguridad: Qué son y cómo se miden

9.9.2020

3

min lectura

.png?width=262&height=150&name=accio-10-negre%20(1).png)