Cómo configurar la doble verificación para proteger tus cuentas

Cómo configurar la doble verificación para proteger tus cuentas

15.7.2020

5

min lectura

Cómo evitar que rastreen tus correos de gmail

Cómo evitar que rastreen tus correos de gmail

14.7.2020

4

min lectura

Shadow IT, ¿tiene algo bueno?

Shadow IT, ¿tiene algo bueno?

13.7.2020

3

min lectura

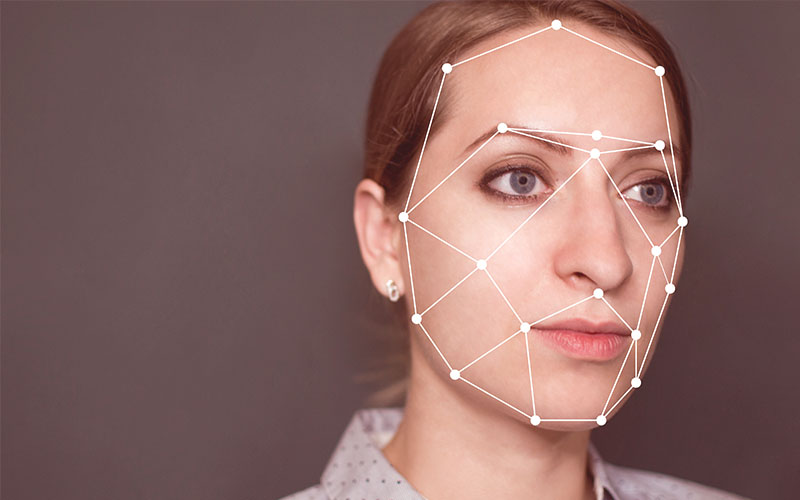

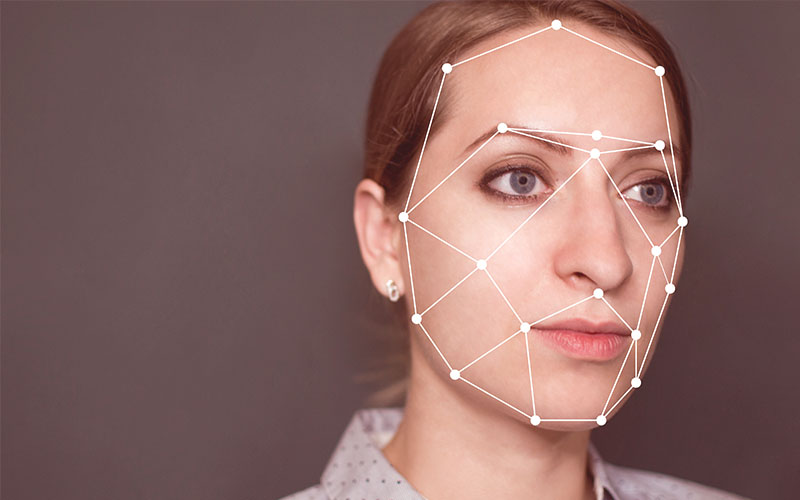

Deepfake, un desafío para la ciberseguridad

Deepfake, un desafío para la ciberseguridad

8.7.2020

3

min lectura

Stalking: qué es y cómo evitarlo

Stalking: qué es y cómo evitarlo

7.7.2020

3

min lectura

Gestión de accesos privilegiados: Qué necesitas saber

Gestión de accesos privilegiados: Qué necesitas saber

6.7.2020

4

min lectura

Consideraciones de seguridad para tu comercio electrónico o e-Commerce

Consideraciones de seguridad para tu comercio electrónico o e-Commerce

1.7.2020

3

min lectura

VPN vs VDI vs RDS: ¿Cuál es el mejor acceso remoto para tu empresa?

VPN vs VDI vs RDS: ¿Cuál es el mejor acceso remoto para tu empresa?

30.6.2020

4

min lectura

Aumentan los troyanos bancarios

Aumentan los troyanos bancarios

29.6.2020

4

min lectura

¿Cuáles son los sectores que más gustan a los ciberdelincuentes?

¿Cuáles son los sectores que más gustan a los ciberdelincuentes?

25.6.2020

3

min lectura

Aspectos clave a la hora de elegir un firewall

Aspectos clave a la hora de elegir un firewall

23.6.2020

3

min lectura

Privacidad y seguridad de los datos en empresas durante la desescalada

Privacidad y seguridad de los datos en empresas durante la desescalada

22.6.2020

3

min lectura

.png?width=262&height=150&name=accio-10-negre%20(1).png)